четверг, 8 декабря 2011 г.

четверг, 1 декабря 2011 г.

Настройка проверки подлинности Wi-Fi в Windows Server 2008 (часть 2)

В первой части мы узнали, зачем предприятием использовать Enterprise режим Wi-Fi Protected Access (WPA or WPA2), а не Personal (PSK) режим. Мы узнали, что 802.1X проверка подлинности в режиме Enterprise требует использование RADIUS сервера, который включен в Windows Server.

Мы уже установили и настроили службу сертификатов в Windows Server 2008. В этой части мы продолжим установку и настройку сетевой политики и служб доступа. Затем мы настроим беспроводные контроллеры и/или точки доступа (APs) на использование шифрования, а также параметры RADIUS. Затем мы настроим клиентские компьютеры. И наконец, мы сможем подключиться.

Установка ролей сетевой политики и служб доступа

В предыдущих версиях Windows Server функция RADIUS обеспечивалась службой Internet Authenticate Service (IAS). Начиная с Windows Server 2008, она обеспечивается сетевой политикой (Network Policy) и службами доступа (Access Services). Сюда входят предыдущие службы IAS наряду с новым компонентом NAP.

В окне начальной настройки (Initial Configuration Tasks) пролистайте вниз и выберите Добавить роли (Add roles). Если вы закрыли и свернули это окно, нажмите Пуск> Диспетчер сервера, выберите Роли и нажмите Добавить роли.

Выберите Сетевая политика и службы доступа (Network Policy and Access Services) (рисунок 1), и нажмите Далее.

Рисунок 1: Выбор установки ролей сетевой политики и служб доступа

Просмотрите введение и нажмите Далее.

Выберите следующее (рисунок 2):

Сервер сетевой политики (Network Policy Server)

Серверы маршрутизации и удаленного доступа (Routing and Remote Access Servers)

Службы удалённого доступа (Remote Access Services)

Маршрутизация (Routing)

Рисунок 2: Выбор установки первых четырех опций

Нажмите Далее. Затем нажмите Установить, подождите завершения установки и нажмите Закрыть.

Теперь можно начать настройку NPS для функции RADIUS: нажмите Пуск, введите nps.msc и нажмите Enter.

Для опции Стандартная конфигурация (Standard Configuration) выберите опцию RADIUS сервер для 802.1X Wireless или проводных подключений (RADIUS server for 802.1X Wireless or Wired Connections) (рисунок 3) из раскрывающегося меню.

Рисунок 3: Выбор RADIUS сервера для 802.1X

Нажмите Настроить 802.1X.

Для типа 802.1X подключений выберите Защищать беспроводные подключения (Secure Wireless Connections) (рисунок 4), и нажмите Далее.

Рисунок 4: Выбор защиты беспроводных подключений

Для каждого беспроводного контроллера и/или точки доступа нажмите Добавить, чтобы создать новую запись клиента RADIUS. Как показано на рисунке 5, нужно указывать дружественные имена, которые помогут вам определить их среди прочих, IP или DNS адреса и общий секрет (Shared Secret).

Рисунок 5: Ввод информации для беспроводного контроллера или точки доступа

Эти общие секреты важны для проверки подлинности и шифрования. Делайте их сложными и длинными, как пароли. Они должны быть уникальными для каждого контроллера/AP. Позже вам нужно будет ввести такие же общие секреты для соответствующих контроллеров/AP. Не забывайте держать их в секрете, храните их в безопасном месте.

Для способа проверки подлинности (Authentication Method) выберите Microsoft Protected EAP (PEAP), поскольку мы будем использовать PEAP.

Нажмите кнопку Настроить', выберите ранее созданный сертификат и нажмите OK.

В окне указания групп пользователей (рисунок 6) нажмите Добавить.

Рисунок 6: Добавление групп пользователей, которые смогут подключаться

В диалогах выбора группы введите группы или нажмите дополнительно (Advanced) для поиска доступных групп. Если вы не создали дополнительные группы, вам, возможно, придется выбрать Пользователей домена (Domain Users) для разрешения пользователей и Компьютеры домена (Domain Computers) для проверки подлинности машин, если ваши контроллеры/APs поддерживают их. Если вы получите сообщение об ошибке, говорящее о том, что домен не существует, перезапустите сервер Active Directory Domain Services и попробуйте еще раз.

После добавления нужных групп нажмите Далее для продолжения.

В окне настройки VLAN (рисунок 7), если ваша сеть (коммутаторы и контроллеры/APs) поддерживает VLAN и они настроены, нажмите Настроить', чтобы установить функцию VLAN.

Рисунок 7: Нажмите кнопку настройки для определения параметров VLAN

По окончании настройки VLANs нажмите Далее.

Просмотрите параметры и нажмите Готово.

Настройка беспроводных контроллеров и/или точек доступа

Пришло время настроить беспроводные контроллеры или точки доступа (APs). Вызовите веб-интерфейс путем ввода IP адреса точек доступа или контроллеров в браузер. Затем перейдите в параметры беспроводной сети.

Выберите WPA-Enterprise или WPA2-Enteprise. Для типа шифрования выберите TKIP, если используется WPA (TKIP if using WPA) или AES, если используется WPA2 (AES if using WPA2). Затем введите IP адрес RADIUS сервера, которым должна быть только что настроенная машина Windows Sever. Введите общий секрет, созданный ранее для этого контроллера/AP. Сохраните параметры.

Установка ЦС сертификата на клиентских машинах

В первой части цикла вы создавали собственный Центр сертификации (ЦС) и сертификат сервера. Таким образом, нужно установить ЦС на все клиентские компьютеры. В этом случае клиент может выполнить проверку сервера перед прохождением проверки подлинности.

Если вы используете сеть доменов с Active Directory, вам, возможно, понадобится развернуть этот сертификат с помощью групповой политики. Однако вы также можете установить его вручную.

Для просмотра и управления сертификатами в Windows Server 2008, вызовите диспетчер сертификатов (Certificate Manager). Если вы сохранили эту MMC на свой компьютер в первой части, откройте ее. В противном случае выполните эти шаги еще раз:

Нажмите Пуск, введите MMC и нажмите Enter.

В окне консоли MMC выберите Файл>Добавить или удалить оснастку.

Выберите Сертификаты и нажмите Добавить.

Выберите Учетная запись компьютера и нажмите Далее.

Выберите Локальный компьютер, нажмите Готово и OK.

Совет: и опять же, вы можете сохранить эту консоль MMC на компьютер для более удобного доступа в будущем: нажмите Файл>Сохранить.

Теперь разверните Сертификаты (Локальная учетная запись компьютера (Local Computer Account)), разверните Личные (Personal) и нажмите Сертификаты (Certificates).

Как показано на рисунке 8, нажмите правой клавишей на сертификате, у которого значение «Выдан для» (Issued To) заканчивается на CA, перейдите к пункту Все задачи и выберите Экспорт'. Затем следуйте указаниям мастера экспорта. Когда мастер вас спросит, не экспортируйте закрытый ключ, а используйте DER формат. Вам, возможно, придется экспортировать его на флешку, чтобы можно было брать его с собой к клиентским машинам.

Рисунок 8: Экспортирование ЦС сертификата для установки на клиенты

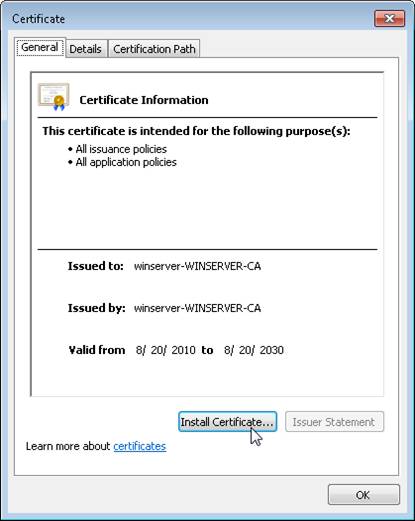

Теперь на клиентских компьютерах дважды нажмите на сертификате и нажмите кнопку Установить сертификат (Install Certificate) (рисунок 9). Используйте мастер для импорта сертификата в хранилище Доверенные корневые центры сертификации (Trusted Root Certificate Authorities).

Рисунок 9: Установка ЦС сертификата на клиенте.

Настройка сетевых параметров на клиентских компьютерах

Теперь можно настроить сетевые параметры. Как и с установкой сертификатов, можно продвигать сетевые настройки на клиенты с помощью групповой политики, если вы работаете в сети доменов с Active Directory. Однако можно также настроить клиентов вручную, как в нашем случае для Windows XP, Vista и 7.

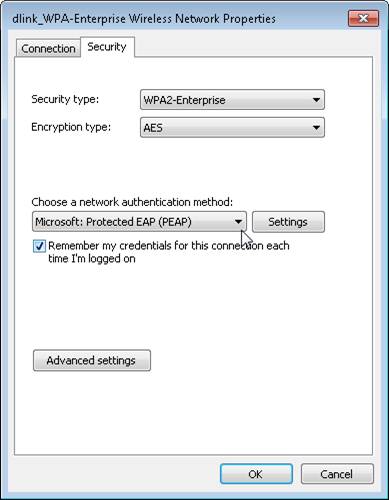

Сначала, вручную создаем сетевой профиль или предпочитаемую запись сети. Для Типа безопасности (Security Type) выберите WPA-Enterprise или WPA2-Enteprise. Для Типа шифрования (Encryption Type) выберите TKIP, если используется WPA или AES, если используется WPA2.

Откройте сетевой профиль и выберите закладку Безопасность (в Vista и 7) или Проверка подлинности (в XP). В XP отметьте опцию Включить IEEE 802.1x проверку подлинности для этой сети.

Для Способ проверки подлинности сети (Network Authentication method) (в Vista и 7, как показано на рисунке 10) или EAP Type (в XP), выберите Protected EAP (PEAP). В XP также уберите флажки с опций внизу окна.

Рисунок 10: Выбор PEAP для способа проверки подлинности

В Windows 7 (только) нажмите кнопку Дополнительные параметры (Advanced Settings) в закладке Безопасность. Затем в окне дополнительных параметров отметьте опцию Указать способ проверки подлинности (Specify authentication mode), выберите Проверка подлинности пользователя (User Authentication) и нажмите OK, чтобы вернуться в закладку безопасности.

Нажмите кнопку Параметры (в Vista и 7) или Свойства (в XP).

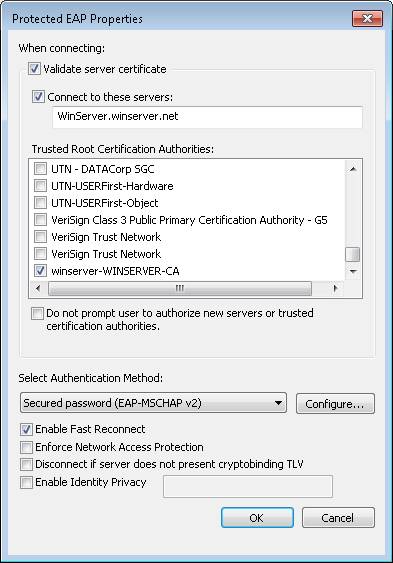

В диалоге свойств Protected EAP Properties выполните эти шаги (рисунок 11):

Отметьте первую опцию, Проверять сертификат сервера (Validate server).

Отметьте вторую опцию, Подключаться к этим серверам (Connect to these servers), и введите полные имена компьютеров серверов. При необходимости дважды нажмите на нем в Windows Server, выбрав Пуск > Диспетчер сервера.

В окне списка Доверенных корневых центров сертификации выберите сертификат ЦС, который вы импортировали.

Выберите Защищённый пароль (Secured password (EAP-MSCHAP v2)) для способа проверки подлинности.

Рисунок 11: Настройка свойств PEAP

Нажмите кнопку Настроить. Если вы работаете в сети доменов с Active Directory, лучше отметить эту опцию. В противном случае снимите флажок с этой опции, чтобы можно было вводить имя пользователя и пароль при подключении к сети.

Наконец, нажмите OK в диалоге windows для сохранения параметров.

И, наконец, подключаемся и входим!

Когда сервер, APs и клиенты настроены, нужно попробовать подключиться.

На клиентском компьютере выбираем сеть из списка доступных сетевых подключений. Если вы не настроили клиента на автоматическое использование входа в Windows, вам нужно будет ввести учетные данные для входа, как показано на рисунке 12. Используйте учетную запись на Windows Server, принадлежащую к группе, настроенной ранее в разделе установки сетевой политики и служб доступа. Если вы выбрали группу пользователей домена, учетная запись администратора должна быть разрешена по умолчанию.

Рисунок 12: Окно входа.

Заключение

Теперь у вас должна быть сеть с 802.1X проверкой подлинности и защитой Enterprise шифрованием, благодаря Windows Server 2008 и предоставляемой им функции RADIUS. Мы настроили сервер, беспроводные APs, и клиентов на использование PEAP проверки подлинности. Конченые пользователи смогут входить с помощью своих учетных записей.

Для управления параметрами сервера RADIUS, такими как добавление или удаление APs, используйте утилиту Network Policy Server: нажмите Пуск>Все программы> Инструменты администрирования>Сервер сетевой политики.

Мы уже установили и настроили службу сертификатов в Windows Server 2008. В этой части мы продолжим установку и настройку сетевой политики и служб доступа. Затем мы настроим беспроводные контроллеры и/или точки доступа (APs) на использование шифрования, а также параметры RADIUS. Затем мы настроим клиентские компьютеры. И наконец, мы сможем подключиться.

Установка ролей сетевой политики и служб доступа

В предыдущих версиях Windows Server функция RADIUS обеспечивалась службой Internet Authenticate Service (IAS). Начиная с Windows Server 2008, она обеспечивается сетевой политикой (Network Policy) и службами доступа (Access Services). Сюда входят предыдущие службы IAS наряду с новым компонентом NAP.

В окне начальной настройки (Initial Configuration Tasks) пролистайте вниз и выберите Добавить роли (Add roles). Если вы закрыли и свернули это окно, нажмите Пуск> Диспетчер сервера, выберите Роли и нажмите Добавить роли.

Выберите Сетевая политика и службы доступа (Network Policy and Access Services) (рисунок 1), и нажмите Далее.

Рисунок 1: Выбор установки ролей сетевой политики и служб доступа

Просмотрите введение и нажмите Далее.

Выберите следующее (рисунок 2):

Сервер сетевой политики (Network Policy Server)

Серверы маршрутизации и удаленного доступа (Routing and Remote Access Servers)

Службы удалённого доступа (Remote Access Services)

Маршрутизация (Routing)

Рисунок 2: Выбор установки первых четырех опций

Нажмите Далее. Затем нажмите Установить, подождите завершения установки и нажмите Закрыть.

Теперь можно начать настройку NPS для функции RADIUS: нажмите Пуск, введите nps.msc и нажмите Enter.

Для опции Стандартная конфигурация (Standard Configuration) выберите опцию RADIUS сервер для 802.1X Wireless или проводных подключений (RADIUS server for 802.1X Wireless or Wired Connections) (рисунок 3) из раскрывающегося меню.

Рисунок 3: Выбор RADIUS сервера для 802.1X

Нажмите Настроить 802.1X.

Для типа 802.1X подключений выберите Защищать беспроводные подключения (Secure Wireless Connections) (рисунок 4), и нажмите Далее.

Рисунок 4: Выбор защиты беспроводных подключений

Для каждого беспроводного контроллера и/или точки доступа нажмите Добавить, чтобы создать новую запись клиента RADIUS. Как показано на рисунке 5, нужно указывать дружественные имена, которые помогут вам определить их среди прочих, IP или DNS адреса и общий секрет (Shared Secret).

Рисунок 5: Ввод информации для беспроводного контроллера или точки доступа

Эти общие секреты важны для проверки подлинности и шифрования. Делайте их сложными и длинными, как пароли. Они должны быть уникальными для каждого контроллера/AP. Позже вам нужно будет ввести такие же общие секреты для соответствующих контроллеров/AP. Не забывайте держать их в секрете, храните их в безопасном месте.

Для способа проверки подлинности (Authentication Method) выберите Microsoft Protected EAP (PEAP), поскольку мы будем использовать PEAP.

Нажмите кнопку Настроить', выберите ранее созданный сертификат и нажмите OK.

В окне указания групп пользователей (рисунок 6) нажмите Добавить.

Рисунок 6: Добавление групп пользователей, которые смогут подключаться

В диалогах выбора группы введите группы или нажмите дополнительно (Advanced) для поиска доступных групп. Если вы не создали дополнительные группы, вам, возможно, придется выбрать Пользователей домена (Domain Users) для разрешения пользователей и Компьютеры домена (Domain Computers) для проверки подлинности машин, если ваши контроллеры/APs поддерживают их. Если вы получите сообщение об ошибке, говорящее о том, что домен не существует, перезапустите сервер Active Directory Domain Services и попробуйте еще раз.

После добавления нужных групп нажмите Далее для продолжения.

В окне настройки VLAN (рисунок 7), если ваша сеть (коммутаторы и контроллеры/APs) поддерживает VLAN и они настроены, нажмите Настроить', чтобы установить функцию VLAN.

Рисунок 7: Нажмите кнопку настройки для определения параметров VLAN

По окончании настройки VLANs нажмите Далее.

Просмотрите параметры и нажмите Готово.

Настройка беспроводных контроллеров и/или точек доступа

Пришло время настроить беспроводные контроллеры или точки доступа (APs). Вызовите веб-интерфейс путем ввода IP адреса точек доступа или контроллеров в браузер. Затем перейдите в параметры беспроводной сети.

Выберите WPA-Enterprise или WPA2-Enteprise. Для типа шифрования выберите TKIP, если используется WPA (TKIP if using WPA) или AES, если используется WPA2 (AES if using WPA2). Затем введите IP адрес RADIUS сервера, которым должна быть только что настроенная машина Windows Sever. Введите общий секрет, созданный ранее для этого контроллера/AP. Сохраните параметры.

Установка ЦС сертификата на клиентских машинах

В первой части цикла вы создавали собственный Центр сертификации (ЦС) и сертификат сервера. Таким образом, нужно установить ЦС на все клиентские компьютеры. В этом случае клиент может выполнить проверку сервера перед прохождением проверки подлинности.

Если вы используете сеть доменов с Active Directory, вам, возможно, понадобится развернуть этот сертификат с помощью групповой политики. Однако вы также можете установить его вручную.

Для просмотра и управления сертификатами в Windows Server 2008, вызовите диспетчер сертификатов (Certificate Manager). Если вы сохранили эту MMC на свой компьютер в первой части, откройте ее. В противном случае выполните эти шаги еще раз:

Нажмите Пуск, введите MMC и нажмите Enter.

В окне консоли MMC выберите Файл>Добавить или удалить оснастку.

Выберите Сертификаты и нажмите Добавить.

Выберите Учетная запись компьютера и нажмите Далее.

Выберите Локальный компьютер, нажмите Готово и OK.

Совет: и опять же, вы можете сохранить эту консоль MMC на компьютер для более удобного доступа в будущем: нажмите Файл>Сохранить.

Теперь разверните Сертификаты (Локальная учетная запись компьютера (Local Computer Account)), разверните Личные (Personal) и нажмите Сертификаты (Certificates).

Как показано на рисунке 8, нажмите правой клавишей на сертификате, у которого значение «Выдан для» (Issued To) заканчивается на CA, перейдите к пункту Все задачи и выберите Экспорт'. Затем следуйте указаниям мастера экспорта. Когда мастер вас спросит, не экспортируйте закрытый ключ, а используйте DER формат. Вам, возможно, придется экспортировать его на флешку, чтобы можно было брать его с собой к клиентским машинам.

Рисунок 8: Экспортирование ЦС сертификата для установки на клиенты

Теперь на клиентских компьютерах дважды нажмите на сертификате и нажмите кнопку Установить сертификат (Install Certificate) (рисунок 9). Используйте мастер для импорта сертификата в хранилище Доверенные корневые центры сертификации (Trusted Root Certificate Authorities).

Рисунок 9: Установка ЦС сертификата на клиенте.

Настройка сетевых параметров на клиентских компьютерах

Теперь можно настроить сетевые параметры. Как и с установкой сертификатов, можно продвигать сетевые настройки на клиенты с помощью групповой политики, если вы работаете в сети доменов с Active Directory. Однако можно также настроить клиентов вручную, как в нашем случае для Windows XP, Vista и 7.

Сначала, вручную создаем сетевой профиль или предпочитаемую запись сети. Для Типа безопасности (Security Type) выберите WPA-Enterprise или WPA2-Enteprise. Для Типа шифрования (Encryption Type) выберите TKIP, если используется WPA или AES, если используется WPA2.

Откройте сетевой профиль и выберите закладку Безопасность (в Vista и 7) или Проверка подлинности (в XP). В XP отметьте опцию Включить IEEE 802.1x проверку подлинности для этой сети.

Для Способ проверки подлинности сети (Network Authentication method) (в Vista и 7, как показано на рисунке 10) или EAP Type (в XP), выберите Protected EAP (PEAP). В XP также уберите флажки с опций внизу окна.

Рисунок 10: Выбор PEAP для способа проверки подлинности

В Windows 7 (только) нажмите кнопку Дополнительные параметры (Advanced Settings) в закладке Безопасность. Затем в окне дополнительных параметров отметьте опцию Указать способ проверки подлинности (Specify authentication mode), выберите Проверка подлинности пользователя (User Authentication) и нажмите OK, чтобы вернуться в закладку безопасности.

Нажмите кнопку Параметры (в Vista и 7) или Свойства (в XP).

В диалоге свойств Protected EAP Properties выполните эти шаги (рисунок 11):

Отметьте первую опцию, Проверять сертификат сервера (Validate server).

Отметьте вторую опцию, Подключаться к этим серверам (Connect to these servers), и введите полные имена компьютеров серверов. При необходимости дважды нажмите на нем в Windows Server, выбрав Пуск > Диспетчер сервера.

В окне списка Доверенных корневых центров сертификации выберите сертификат ЦС, который вы импортировали.

Выберите Защищённый пароль (Secured password (EAP-MSCHAP v2)) для способа проверки подлинности.

Рисунок 11: Настройка свойств PEAP

Нажмите кнопку Настроить. Если вы работаете в сети доменов с Active Directory, лучше отметить эту опцию. В противном случае снимите флажок с этой опции, чтобы можно было вводить имя пользователя и пароль при подключении к сети.

Наконец, нажмите OK в диалоге windows для сохранения параметров.

И, наконец, подключаемся и входим!

Когда сервер, APs и клиенты настроены, нужно попробовать подключиться.

На клиентском компьютере выбираем сеть из списка доступных сетевых подключений. Если вы не настроили клиента на автоматическое использование входа в Windows, вам нужно будет ввести учетные данные для входа, как показано на рисунке 12. Используйте учетную запись на Windows Server, принадлежащую к группе, настроенной ранее в разделе установки сетевой политики и служб доступа. Если вы выбрали группу пользователей домена, учетная запись администратора должна быть разрешена по умолчанию.

Рисунок 12: Окно входа.

Заключение

Теперь у вас должна быть сеть с 802.1X проверкой подлинности и защитой Enterprise шифрованием, благодаря Windows Server 2008 и предоставляемой им функции RADIUS. Мы настроили сервер, беспроводные APs, и клиентов на использование PEAP проверки подлинности. Конченые пользователи смогут входить с помощью своих учетных записей.

Для управления параметрами сервера RADIUS, такими как добавление или удаление APs, используйте утилиту Network Policy Server: нажмите Пуск>Все программы> Инструменты администрирования>Сервер сетевой политики.

Настройка проверки подлинности Wi-Fi в Windows Server 2008 (часть 1)

Если вы реализуете Wi-Fi подключения в своей сети предприятия, вы должны использовать Enterprise режим Wi-Fi Protected Access (WPA или WPA2) безопасности ' предпочтительнее WPA2 с AES шифрованием.

Этот Enterprise режим использует 802.1X проверку подлинности, которая делает возможным использование уникальных ключей шифрования для каждого сеанса пользователя. Режим Personal использует предварительные ключи (Pre-Shared Keys - PSKs), которые представляют собой статическое шифрование и недостаточно безопасны для предприятий и организаций.

Режим Enterprise для WPA/WPA2 обеспечивает пару важных преимуществ:

Конечные пользователи могут входить под именами пользователя и паролями, которые могут быть их учетными записями домена, если вы используете Active Directory. Вы можете изменять их регистрационные учетные данные и запрещать доступ пользователям на индивидуальной основе. Если вы используете Personal режим, все пользователи будут входить в систему с использованием одинакового статического ключа шифрования. В этом случае, если ноутбук будет украден, вам придется менять ключ шифрования для всех клиентов, чего не придётся делать при использовании режима Enterprise.

Этот режим обеспечивает более надежный ключ шифрования. Предварительные ключи режима Personal можно взломать с помощью атак brute-force dictionary.

Конечные пользователи безопасно получают уникальный ключ шифрования при каждом сеансе. Например, сотрудники не могут просматривать беспроводной трафик друг друга, как при использовании режима Personal.

Этот режим лучше поддерживает VLAN. Вы можете предлагать всего одну беспроводную сеть (SSID) всем пользователям, включая работников, отделы и гостей. Вы можете распределять пользователей по разным VLANs на сервере RADIUS, который будет помещать их в назначенную сеть VLAN, когда они подключаются к беспроводной сети.

Единственной проблемой режима Enterprise является сложность настройки требуемого Remote Authentication Dial In User Service (RADIUS) сервера и настройки клиентских компьютеров. Требуется больше времени (и больше денег, если у вас еще нет Windows Server) для настройки RADIUS сервера и точек доступа беспроводной сети (APs). Плюс с Windows не просто подключаться по таким сетям ' вам, возможно, потребуется нанять дополнительных сотрудников службы поддержки.

Как вы уже, вероятно, догадались, Windows Server включает функцию RADIUS сервера для выполнения 802.1X проверки подлинности. В этом случае вам не придется покупать отдельный RADIUS сервер, или учиться работать с таким продуктом с открытым исходным кодом, как FreeRADIUS. Функция RADIUS в сервере Windows Server уже обсуждалась на этом сайте для Windows Server 2000 и 2003. Но в этой статье мы рассмотрим использование Windows Server 2008.

Начиная с Windows Vista и Windows Server 2008, компания Microsoft представила новый компонент под названием сервер сетевой политики (Network Policy Server - NPS). Реализация этого сервера Network Access Protection (NAP) позволит вам внедрять политики здоровья клиентов для следующих компонентов и настроек:

Internet Protocol security (IPsec)-protected подключения

Подключения с проверкой подлинности 802.1X

VPN подключения

Dynamic Host Configuration Protocol (DHCP) настройки

Terminal Services Gateway (TS Gateway) подключения

NPS также заменяет и включает службу Internet Authenticate Service (IAS), представлявшуюся в предыдущих версиях Windows Server. Если вам интересны общие параметры NPS в Windows Server 2008, обратитесь к моей предыдущей статье на этом сайте.

Моменты и требования, которые нужно учесть перед реализацией

В этом руководстве мы лишь настраиваем RADIUS функцию сервера NPS. В частности, мы будем использовать протокол Extensible Authentication Protocol (EAP)'Protected EAP (PEAP). Такое использование проверки подлинности 802.1X требует сертификат безопасности на сервере, но не клиентах. Конечные пользователи входят, используя свои имена пользователей и пароли учетных записей, определенные в Active Directory на сервере Windows Server.

Следует учитывать, что на каждом контроллере или точке доступа беспроводной сети должен быть настроен статический IP адрес. Позже вы создадите запись в Windows Server для каждой AP с ее IP адресом и общим секретом.

Обязательно выполните первичную настройку Windows Server 2008. Установите часовой пояс, подключитесь к сети со статическим IP адресом, определите имя сервера Windows Server, включите автоматические обновления, и установите доступные обновления.

У вас также должен быть настроен домен Active Directory Domain. Убедитесь, что роль сервера Active Directory Domain Services включена и настроена с помощью утилиты dcpromo.exe.

Установка роли службы сертификатов

Чтобы использовать PEAP протокол, необходимо установить роль службы сертификатов (Certificate Services). Она позволяет создавать центры сертификации (Certificate Authority - CA) для создания и подписания сертификата, требуемого для определенного сервера. Это необходимо для того, чтобы клиенты могли проверять сервер, прежде чем отправлять на него свои учетные данные входа.

В окне Initial Configuration Tasks пролистайте вниз и выберите Добавить роли (Add roles). Если вы закрыли или свернули это окно, нажмите меню Пуск > Диспетчер сервера, Роли, и нажмите Добавление ролей.

Выберите Active Directory Certificate Services (рисунок 1), и нажмите Далее.

Нажмите Далее на информационном окне. Затем выберите роли Центр сертификации (Certification Authority) и Регистрация сертификатов через интернет (Certificate Authority Web Enrollment). В окне (рисунок 2) нажмите Добавить необходимые службы ролей (Add Required Role Services). Затем нажмите Далее для продолжения.

Этот Enterprise режим использует 802.1X проверку подлинности, которая делает возможным использование уникальных ключей шифрования для каждого сеанса пользователя. Режим Personal использует предварительные ключи (Pre-Shared Keys - PSKs), которые представляют собой статическое шифрование и недостаточно безопасны для предприятий и организаций.

Режим Enterprise для WPA/WPA2 обеспечивает пару важных преимуществ:

Конечные пользователи могут входить под именами пользователя и паролями, которые могут быть их учетными записями домена, если вы используете Active Directory. Вы можете изменять их регистрационные учетные данные и запрещать доступ пользователям на индивидуальной основе. Если вы используете Personal режим, все пользователи будут входить в систему с использованием одинакового статического ключа шифрования. В этом случае, если ноутбук будет украден, вам придется менять ключ шифрования для всех клиентов, чего не придётся делать при использовании режима Enterprise.

Этот режим обеспечивает более надежный ключ шифрования. Предварительные ключи режима Personal можно взломать с помощью атак brute-force dictionary.

Конечные пользователи безопасно получают уникальный ключ шифрования при каждом сеансе. Например, сотрудники не могут просматривать беспроводной трафик друг друга, как при использовании режима Personal.

Этот режим лучше поддерживает VLAN. Вы можете предлагать всего одну беспроводную сеть (SSID) всем пользователям, включая работников, отделы и гостей. Вы можете распределять пользователей по разным VLANs на сервере RADIUS, который будет помещать их в назначенную сеть VLAN, когда они подключаются к беспроводной сети.

Единственной проблемой режима Enterprise является сложность настройки требуемого Remote Authentication Dial In User Service (RADIUS) сервера и настройки клиентских компьютеров. Требуется больше времени (и больше денег, если у вас еще нет Windows Server) для настройки RADIUS сервера и точек доступа беспроводной сети (APs). Плюс с Windows не просто подключаться по таким сетям ' вам, возможно, потребуется нанять дополнительных сотрудников службы поддержки.

Как вы уже, вероятно, догадались, Windows Server включает функцию RADIUS сервера для выполнения 802.1X проверки подлинности. В этом случае вам не придется покупать отдельный RADIUS сервер, или учиться работать с таким продуктом с открытым исходным кодом, как FreeRADIUS. Функция RADIUS в сервере Windows Server уже обсуждалась на этом сайте для Windows Server 2000 и 2003. Но в этой статье мы рассмотрим использование Windows Server 2008.

Начиная с Windows Vista и Windows Server 2008, компания Microsoft представила новый компонент под названием сервер сетевой политики (Network Policy Server - NPS). Реализация этого сервера Network Access Protection (NAP) позволит вам внедрять политики здоровья клиентов для следующих компонентов и настроек:

Internet Protocol security (IPsec)-protected подключения

Подключения с проверкой подлинности 802.1X

VPN подключения

Dynamic Host Configuration Protocol (DHCP) настройки

Terminal Services Gateway (TS Gateway) подключения

NPS также заменяет и включает службу Internet Authenticate Service (IAS), представлявшуюся в предыдущих версиях Windows Server. Если вам интересны общие параметры NPS в Windows Server 2008, обратитесь к моей предыдущей статье на этом сайте.

Моменты и требования, которые нужно учесть перед реализацией

В этом руководстве мы лишь настраиваем RADIUS функцию сервера NPS. В частности, мы будем использовать протокол Extensible Authentication Protocol (EAP)'Protected EAP (PEAP). Такое использование проверки подлинности 802.1X требует сертификат безопасности на сервере, но не клиентах. Конечные пользователи входят, используя свои имена пользователей и пароли учетных записей, определенные в Active Directory на сервере Windows Server.

Следует учитывать, что на каждом контроллере или точке доступа беспроводной сети должен быть настроен статический IP адрес. Позже вы создадите запись в Windows Server для каждой AP с ее IP адресом и общим секретом.

Обязательно выполните первичную настройку Windows Server 2008. Установите часовой пояс, подключитесь к сети со статическим IP адресом, определите имя сервера Windows Server, включите автоматические обновления, и установите доступные обновления.

У вас также должен быть настроен домен Active Directory Domain. Убедитесь, что роль сервера Active Directory Domain Services включена и настроена с помощью утилиты dcpromo.exe.

Установка роли службы сертификатов

Чтобы использовать PEAP протокол, необходимо установить роль службы сертификатов (Certificate Services). Она позволяет создавать центры сертификации (Certificate Authority - CA) для создания и подписания сертификата, требуемого для определенного сервера. Это необходимо для того, чтобы клиенты могли проверять сервер, прежде чем отправлять на него свои учетные данные входа.

В окне Initial Configuration Tasks пролистайте вниз и выберите Добавить роли (Add roles). Если вы закрыли или свернули это окно, нажмите меню Пуск > Диспетчер сервера, Роли, и нажмите Добавление ролей.

Выберите Active Directory Certificate Services (рисунок 1), и нажмите Далее.

Рисунок 1: Выберите установку роли Active Directory Certificate Services

Нажмите Далее на информационном окне. Затем выберите роли Центр сертификации (Certification Authority) и Регистрация сертификатов через интернет (Certificate Authority Web Enrollment). В окне (рисунок 2) нажмите Добавить необходимые службы ролей (Add Required Role Services). Затем нажмите Далее для продолжения.

Рисунок 2: Продолжаем добавлением требуемых служб роли

Выберите тип Enterprise (рисунок 3), и нажмите Далее.

Выберите тип Enterprise (рисунок 3), и нажмите Далее.

Рисунок 3: Выбор режима Enterprise

Для типа ЦС выберите Корневой ЦС (Root CA) (рисунок 4), и нажмите Далее.

Для типа ЦС выберите Корневой ЦС (Root CA) (рисунок 4), и нажмите Далее.

Рисунок 4: Выбор корневого ЦС

Для опции установки закрытого ключа (Set Up Private Key) выберите Создать новый закрытый ключ (Create a new private key) (рисунок 5), и нажмите Далее.

Для опции установки закрытого ключа (Set Up Private Key) выберите Создать новый закрытый ключ (Create a new private key) (рисунок 5), и нажмите Далее.

Рисунок 5: Выбор создания нового закрытого ключа.

Примите умолчания для криптографии ЦС (рисунок 6), и нажмите Далее.

Примите умолчания для криптографии ЦС (рисунок 6), и нажмите Далее.

Рисунок 6: Принимаем умолчания

При желании можно изменить параметры ЦС (рисунок 7, например), и нажать Далее. Из соображений безопасности не следует использовать FQDN имя в качестве общего имени. Чтобы было легче отличить этот сертификат от других, можно в конце его имени добавить 'CA

При желании можно изменить параметры ЦС (рисунок 7, например), и нажать Далее. Из соображений безопасности не следует использовать FQDN имя в качестве общего имени. Чтобы было легче отличить этот сертификат от других, можно в конце его имени добавить 'CA

Рисунок 7: Выбор CA имени.

Срок действия можно продлевать более чем на пять лет (например, на 20 лет, как на рисунке 8), поэтому вам не придется обновлять или снова выдавать сертификат. Нажмите Далее для продолжения.

Срок действия можно продлевать более чем на пять лет (например, на 20 лет, как на рисунке 8), поэтому вам не придется обновлять или снова выдавать сертификат. Нажмите Далее для продолжения.

Рисунок 8: Продление срока действия

Примите умолчания для расположения базы данных сертификатов (рисунок 9), нажав Далее.

Примите умолчания для расположения базы данных сертификатов (рисунок 9), нажав Далее.

Рисунок 9: Принимаем место по умолчанию

Просматриваем ознакомление с IIS и нажимаем Далее.

При желании изменяем устанавливаемые роли и нажимаем Далее.

Просматриваем параметры и нажимаем Установить.

Запрос сертификатов

После установки и запуска ЦС можно получить сертификат, необходимый для PEAP для проверки подлинности сервера. Сначала нужно создать консоль управления Microsoft Management Console (MMC): нажимаем Пуск, вводим MMC и жмем Enter.

В окне MMC нажимаем Файл>Добавить или удалить оснастку.

Выбираем Сертификаты (рисунок 10), и нажимаем Добавить.

Просматриваем ознакомление с IIS и нажимаем Далее.

При желании изменяем устанавливаемые роли и нажимаем Далее.

Просматриваем параметры и нажимаем Установить.

Запрос сертификатов

После установки и запуска ЦС можно получить сертификат, необходимый для PEAP для проверки подлинности сервера. Сначала нужно создать консоль управления Microsoft Management Console (MMC): нажимаем Пуск, вводим MMC и жмем Enter.

В окне MMC нажимаем Файл>Добавить или удалить оснастку.

Выбираем Сертификаты (рисунок 10), и нажимаем Добавить.

Рисунок 10: Выбор добавления оснастки сертификатов

Выбираем Учетная запись компьютера и нажимаем Далее.

Выбираем Локальный компьютер, нажимаем Завершить, и OK.

Подсказка: можно сохранить эту консоль MMC на свой рабочий стол, чтобы ее можно было проще найти: нажмите Файл>Сохранить.

Разверните Сертификаты (Учетная запись локального компьютера), разверните Личные, нажмите правой клавишей Сертификаты и выберите Все задачи>Запросить новый сертификат (рисунок 11).

Выбираем Учетная запись компьютера и нажимаем Далее.

Выбираем Локальный компьютер, нажимаем Завершить, и OK.

Подсказка: можно сохранить эту консоль MMC на свой рабочий стол, чтобы ее можно было проще найти: нажмите Файл>Сохранить.

Разверните Сертификаты (Учетная запись локального компьютера), разверните Личные, нажмите правой клавишей Сертификаты и выберите Все задачи>Запросить новый сертификат (рисунок 11).

вторник, 22 ноября 2011 г.

понедельник, 21 ноября 2011 г.

Фильтрация входящего и исходящего трафика в брандмауэре Windows в режиме повышенной безопасности

Введение

Как я уже не раз говорил в своих статьях по брандмауэру Windows в режиме повышенной безопасности, начиная с операционных систем Windows Vista и Windows Server 2008 R2, брандмауэр Windows по умолчанию улучшает безопасность каждого компьютера в организации путем блокировки всего входящего трафика, который не был разрешен явным образом. При установке приложения или компонента операционной системы, которому требуются входящие подключения, операционная система автоматически включает входящие правила брандмауэра и вам, в большинстве случаев, не приходится их конфигурировать вручную. Если вы откроете у себя оснастку «Брандмауэр Windows в режиме повышенной безопасности» непосредственно из панели управления или выполнив команду wf.msc в диалоговом окне «Выполнить», или в командной строке, то увидите, что у вас уже некоторые правила автоматически включены. Например, это может быть правило, которое автоматически создается с установкой программы Windows Live Messenger или при развертывании роли Hyper-V, как показано на следующей иллюстрации:

Создание объекта групповой политики для управления брандмауэрами Windows в режиме повышенной безопасности

Прежде чем создавать правила входящих и исходящих подключений для брандмауэров Windows в режиме безопасности клиентских компьютеров вашей организации, вам нужно найти подразделения, которые содержат учетные записи компьютеров вашей организации и создать объект GPO, который потом будет содержать набор политик с параметрами, предназначенными для конкретного набора компьютеров. После этого, при помощи оснастки «Редактор управления групповыми политиками», нужно будет отконфигурировать правила для входящих и исходящих подключений. В процессе создания объекта групповой политики, предназначенной для управления брандмауэров Windows в режиме повышенной безопасности нет ничего специфического. Для этого выполните следующие действия:

Первым делом убедитесь, что в вашем домене для клиентских компьютеров создано специальное подразделение. Я полагаю, что ни для кого не является секретом то, что по умолчанию все клиентские компьютеры создаются в контейнере (не подразделении) Computers, к которому невозможно привязать объект групповой политики. Поэтому, откройте оснастку «Active Directory – пользователи и компьютеры», в дереве консоли разверните свой домен и убедитесь, что для клиентских компьютеров создано подразделение;

Если такое подразделение ранее не было вами создано, в области сведений нажмите правой кнопкой мыши и из контекстного меню выберите команду «Создать», а затем «Подразделение». В диалоговом окне «Новый объект - Подразделение» укажите имя подразделения, например, «Клиенты», и установите флажок «Защитить контейнер от случайного удаления»;

Перейдите в контейнер «Computers», выделите созданные ранее учетные записи компьютеров, нажмите на них правой кнопкой мыши и из контекстного меню выберите команду «Переместить». В диалоговом окне «Переместить», выберите подразделение, которое вы создали на предыдущем шаге и нажмите на кнопку «ОК». Данное диалоговое окно показано на следующей иллюстрации:

После того как вы перенесете все созданные ранее учетные записи компьютеров в созданное вами подразделение, содержимое данного подразделения должно выглядеть так, как показано на следующей иллюстрации:

Теперь, когда все учетные записи перенесены в нужное подразделение, можно закрыть оснастку «Active Directory – пользователи и компьютеры» и переходить к созданию объекта групповой политики.

Данный шаг выполнять необязательно, но если вы сразу перенаправите контейнер компьютеров по умолчанию, все новые объекты компьютеров, генерируемые в случае присоединения компьютера к домену без предварительного размещения учетной записи, будут создаваться в управляемом подразделении. Для этого в окне командной строки введите следующую команду: redircmp «OU=Клиенты,DC=Biopharmaceutic,DC=com»;

Откройте оснастку «Управление групповой политикой», в дереве консоли разверните узел «Лес: %имя леса%», узел «Домены», затем узел с названием вашего домена, после чего узел «Объекты групповой политики». На узле «Объекты групповой политики» нажмите правой кнопкой и выберите команду «Создать». В диалоговом окне «Новый объект групповой политики», в поле «Имя» введите имя нового объекта групповой политики, например «Настройки брандмауэра Windows» и нажмите на кнопку «ОК». Для клиентских компьютеров и для серверов желательно создавать разные объекты групповой политики;

Так как брандмауэр Windows в режиме повышенной безопасности настраивается непосредственно в узле «Конфигурация компьютера», для повышения производительности клиентского компьютера во время применения параметров объекта групповой политики желательно для данного объекта GPO отключить параметры конфигурации пользователя. Выберите созданный объект групповой политики, перейдите на вкладку «Таблица» и в раскрывающемся списке «Состояние GPO» выберите «Параметры конфигурации пользователя отключены», после чего во всплывшем диалоговом окне «Управление групповой политикой» нажмите на кнопку «ОК», как показано на следующей иллюстрации:

На последнем шаге предварительной подготовки объекта групповой политики вам нужно связать созданный ранее объект групповой политики с подразделением, содержащим учетные записи компьютеров, для которых должны применяться параметры данного GPO. В дереве консоли выберите подразделение, содержащее учетные записи компьютеров, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Связать существующий объект групповой политики». В отобразившемся диалоговом окне «Выбор объекта групповой политики» выберите созданный ранее объект GPO, в данном случае, «Настройки брандмауэра Windows» и нажмите на кнопку «ОК».

После того как вы выполните все указанные ранее действия, можно заняться созданием входящих и исходящих правил для брандмауэра Windows в режиме повышенной безопасности.

Настройка правила для входящего и исходящего подключения

На этом этапе мы создадим правило для входящих подключений, применяемое к программе Windows Live Messenger на 1900 порт для 64-разрядных операционных систем Windows Vista и Windows 7, а также правило для исходящего подключения, разрешающее запросы от браузера Internet Explorer в объекте групповой политики, который создавался в предыдущем разделе данной статьи. По умолчанию члены локальной группы администраторов также могут создавать и изменять правила для входящих и исходящих подключений в оснастке «Брандмауэр Windows в режиме повышенной безопасности». Такие правила объединяются с правилами, полученными из групповых политик, и применяются к конфигурации компьютера. Для того чтобы создать правило входящего подключения в созданном ранее объекте групповой политики, выполните следующие действия:

В узле «Объекты групповой политики» оснастки «Управление групповой политикой» выберите созданный ранее объект GPO, в данном случае, объект «Настройка брандмауэра Windows», нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

В оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Брандмауэр Windows в режиме повышенной безопасности\Брандмауэр Windows в режиме повышенной безопасности\Правила для входящих подключений. Щелкните правой кнопкой мыши элемент «Правила для входящих подключений» и из контекстного меню выберите команду «Создать правило», как показано на следующей иллюстрации:

На первой странице «Мастера создания правила для нового входящего подключения» вы можете выбрать одну из опций, которые подробно описаны далее:

Для программы. Этот тип правила для брандмауэра служит для создания правила, разрешающего или блокирующего подключения конкретного исполняемого файла, независимо от используемых номеров портов. Для большинства людей данный тип правила может оказаться самым полезным, так как далеко не все знают, какие порты использует конкретная программа. Лучше всего в большинстве случаев применять именно этот тип правила, но стоит обратить внимание на то, что данный тип не применяется в том случае, если конкретная служба не содержит собственный исполняемый файл;

Для порта. Этот тип правила для брандмауэра служит для создания правила, разрешающего или блокирующего коммуникации для определенного TCP или UDP порта, независимо от программы, которая генерирует трафик. Создавая правило данного типа, вы можете указать одновременно несколько портов;

Предопределённые. Этот тип правила для брандмауэра служит для создания правила, управляющего подключениями конкретной программы или службы операционной системы, которая отображается в соответствующем раскрывающемся списке. Некоторые программы после своей установки добавляют свои записи в данный список для упрощения процесса создания правил для входящих подключений;

Настраиваемые. Этот тип правила для брандмауэра служит для создания правила, которое может комбинировать сведения о программе и порте одновременно.

Для того чтобы рассмотреть максимальное количество страниц мастера, выберем тип «Настраиваемое правило»;

На странице «Программа» мастер создания правила для нового входящего подключения позволяет указать путь к программе, которую будет проверять брандмауэр Windows в режиме повышенной безопасности на то, чтобы посылаемые или принимаемые сетевые пакеты удовлетворяли данному правилу. В нашем случае установим переключатель на опцию «Путь программы» и в соответствующем текстовом поле введем «C:\Program Files (x86)\Windows Live\Messenger\msnmsgr.exe», как показано ниже:

На странице «Протокол и порты» мастера создания правила для нового входящего подключения вы можете указать протокол и порты, используемые в сетевом пакете, которые будут удовлетворять текущему правилу. Если вам нужно указать несколько портов, вы можете их ввести через запятую. А если вам необходимо указать целых диапазон портов, разделите меньшее и большее значение портов дефисом. Вкратце рассмотрим параметры локальных портов для правил входящих подключений:

Все порты. Правило применяется для всех входящих и исходящих подключений по протоколам TCP или UDP;

Специальные порты. В данном случае вы можете указать конкретные порты, которые будут применяться для входящего или исходящего подключения по протоколам TCP или UDP;

Сопоставитель конечных точек RPC. Данное значение можно выбрать только для входящих подключений по протоколу TCP. В данном случае компьютер будет получать входящие RPC-запросы по протоколу TCP через порт 135 в запросе RPC-EM, где указывается сетевая служба и запрашивается номер порта, по которому и прослушивается данная сетевая служба;

Динамические порты RPC. Также как и для предыдущего значения, данное значение можно выбрать только для входящих подключений по протоколу TCP, где компьютер будет получать входящие сетевые RPC-пакеты через порты, которые назначаются средой выполнения RPC;

IPHTTPS. Это значение доступно только для входящих подключений по протоколу TCP. В этом случае разрешается принимать входящие пакеты по протоколу туннелирования IPHTTPS, поддерживающему внедрение пакетов IPv6 в сетевые пакеты IPv4 HTTPS от удаленного компьютера;

Обход узлов. Вы можете выбрать это значение только для входящих подключений по протоколу UDP, которое позволяет получать входящие сетевые пакеты Teredo.

Например, для того чтобы указать для программы Windows Live Messenger TCP порты 80, 443 и 1900, в раскрывающемся списке «Тип протокола» выберите «TCP», в раскрывающемся списке «Локальный порт» выберите значение «Специальные порты», а в текстовом поле, расположенном под указанным выше раскрывающемся меню введите «80, 443, 1900». Оставьте значение раскрывающегося списка «Удаленный порт» без изменений и нажмите на кнопку «Далее»;

На странице «Область» данного мастера вы можете указать IP-адреса локальных и удаленных компьютеров, сетевой трафик которых будет применяться для текущего правила. Здесь доступны два раздела: локальные и удаленные IP-адреса, к которым будет применяться данное правило. Как в первом, так и во втором разделах, сетевой трафик будет удовлетворять данное правило только в том случае, если IP-адрес назначения присутствует в данном списке. При выборе опции «Любой IP-адрес», правилу будут удовлетворять сетевые пакеты с любым IP-адресом, которые будут указаны в качестве адреса локального компьютера или которые будут адресованы от любого IP-адреса (в случае с правилом для входящего подключения). Если же вам нужно указать конкретные IP-адреса, установите переключатель на опцию «Указанные IP-адреса» и определенный адрес или подсеть используя диалоговое окно, открывающееся по нажатию на кнопку «Добавить». В нашем случае, оставим данную страницу без изменений и нажмем на кнопку «Далее»;

На странице «Действие» вы можете выбрать действие, которое будет выполняться для входящих или исходящих пакетов в данном правиле. Здесь вы можете выбрать одно из трех следующих действий:

Разрешить подключение. При выборе данного значения, вы разрешаете все подключения, которые соответствуют критерию, указанному на всех предыдущих страницах мастера;

Разрешить безопасное подключение. Текущее значение для правила брандмауэра Windows в режиме повышенной безопасности позволяет разрешать подключения только в том случае, если они соответствуют критериям, которые были указаны вами ранее, а также защищены по протоколу IPSec. Не будем останавливаться на данном значении, так как оно будет подробно рассмотрено в моих следующих статьях;

Блокировать подключение. В этом случае брандмауэр Windows в режиме повышенной безопасности будет сбрасывать любые попытки подключения, которые соответствуют критериям, указанным вами ранее. Несмотря на то, что изначально все подключения блокируются брандмауэром, данное значение целесообразно выбирать в том случае, если вам нужно запретить подключения для конкретного приложения.

Так как нам нужно разрешить доступ для программы Windows Live Messenger, устанавливаем переключатель на опции «Разрешить подключение» и нажимаем на кнопку «Далее»;

На странице «Профиль» мастера создания правила для нового входящего подключения вы можете выбрать профиль, к которому будет применимо данное правило. Вы можете выбрать или один из трех доступных профилей или сразу несколько. Чаще всего для организации выбирается или профиль «Доменный» или все три профиля. Если же в вашей организации не используются доменные службы Active Directory или вы настраиваете правила брандмауэра для домашнего компьютера, вам будет достаточно указать только профиль «Частный». Правила для профиля «Публичный» создаются для общедоступных подключений, что, в принципе, делать небезопасно. В нашем случае, установим флажки на всех трех профилях и нажмем на кнопку «Далее»;

На странице «Имя» укажите имя для созданного вами нового правила брандмауэра Windows в режиме повышенной безопасности для входящего подключения, при необходимости введите описание для текущего правила и нажмите на кнопку «Готово».

По умолчанию брандмауэр Windows в режиме повышенной безопасности разрешает весь исходящий трафик, что, по сути, подвергает компьютер меньшей угрозе взлома, нежели разрешение входящего трафика. Но, в некоторых случаях, вам необходимо контролировать не только входящий, но еще и исходящих трафик на компьютерах ваших пользователей. Например, такие вредоносные программные продукты как черви и некоторые типы вирусов могут выполнять репликацию самих себя. То есть, если вирус успешно смог идентифицировать компьютер, то он будет пытаться всеми доступными (для себя) способами отправлять исходящий трафик для идентификации других компьютеров данной сети. Таких примеров можно приводить довольно много. Блокирование исходящего трафика обязательно нарушит работу большинства встроенных компонентов операционной системы и установленного программного обеспечения. Поэтому, при включении фильтрации исходящих подключений вам нужно тщательно протестировать каждое установленное на пользовательских компьютерах приложение.

Создание исходящих правил незначительно отличается от указанной выше процедуры. Например, если вы заблокировали на пользовательских компьютерах все исходящие подключение, а вам нужно открыть пользователям доступ на использование браузера Internet Explorer, выполните следующие действия:

Если вам нужно, чтобы правило брандмауэра Windows для исходящего подключения было назначено в новом объекте групповой политике, выполните действия, которые были указаны в разделе «Создание объекта групповой политики для управления брандмауэрами Windows в режиме повышенной безопасности»;

В оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Брандмауэр Windows в режиме повышенной безопасности\Брандмауэр Windows в режиме повышенной безопасности\Правила для исходящих подключений. Щелкните правой кнопкой мыши элемент «Правила для исходящих подключений» и из контекстного меню выберите команду «Создать правило»;

На странице мастера «Тип правила» выберите опцию «Для программы» и нажмите на кнопку «Далее»;

На странице «Программа», установите переключатель на опцию «Путь программы» и введите в соответствующее текстовое поле %ProgramFiles%\Internet Explorer\iexplore.exe или выберите данный исполняемый файл, нажав на кнопку «Обзор»;

На странице «Действие» данного мастера выберите опцию «Разрешить подключение» и нажмите на кнопку «Далее»;

На странице «Профиль» согласитесь со значениями по умолчанию и нажмите на кнопку «Далее»;

На заключительной странице, странице «Имя», введите имя для данного правила, например, «Правило для браузера Internet Explorer» и нажмите на кнопку «Готово».

В области сведений оснастки «Редактор управления групповыми политиками» у вас должно отображаться созданное правило, как показано на следующей иллюстрации:

Теперь, после того как вы создали объект групповой политики с входящим и исходящим правилом для подключений, вам нужно обратить внимание на следующий момент. При создании правила для входящего подключения мы указали путь к Windows Live Messenger для 64-разрядной операционной системы. Все ли компьютеры в вашей организации оснащены 64-разрядными операционными системами. Если все, то вам сильно повезло и больше ничего не нужно делать. Но если у вас есть клиентские компьютеры с 32-разрядными ОС, то вы столкнетесь с некой проблемой. Правило просто не будет работать. Конечно, вы можете создать разные подразделения для компьютеров с 32-разрядными и для компьютеров с 64-разрядными операционными системами, но это не совсем рационально. Другими словами, вам нужно указать в оснастке «Управление групповой политикой», что объект GPO должен применяться только на компьютерах с 64-разрядной операционной системой. Такое ограничение вы можете создать при помощи WMI-фильтра. Более подробно о фильтрации WMI вы узнаете в одной из следующих статей, а сейчас стоит лишь остановиться на создании такого фильтра. Для того чтобы указать WMI-фильтр для определения 64-разрядных операционных систем, выполните следующие действия:

В оснастке «Управление групповой политикой» разверните узел «Фильтры WMI», выберите его, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Создать»;

В диалоговом окне «Новый фильтр WMI», в текстовом поле «Имя» укажите имя фильтра, например «64-bitArch», в поле «Описание» укажите подробное описания для данного фильтра, например, «Определение 64-разрядных операционных систем». Для добавления запроса нажмите на кнопку «Добавить»;

Инструментарий WMI извлекает пространства имен, где есть классы, которые можно запрашивать. В данном примере, необходимые классы расположены в корневом классе root\CIMv2. Для определения 64-разрядных операционных систем нужно воспользоваться следующим запросом: Select * FROM Win32_OperatingSystem WHERE OSArchitecture=”64-bit”, как показано на следующей иллюстрации:

В диалоговом окне «Запрос WMI» нажмите на кнопку «ОК», а затем в диалоговом окне «Новый фильтр WMI» нажмите на кнопку «Сохранить»;

Опять перейдите в «Объекты групповой политики» и выберите созданный вами объект GPO. На вкладке «Область», в разделе «Фильтр WMI» из соответствующего раскрывающегося списка выберите созданный вами фильтр;

В отобразившемся диалоговом окне примите изменения и закройте оснастку «Управление групповой политикой».

Заключение

В данной статье вы узнали о том, как можно создать правила брандмауэра Windows в режиме повышенной безопасности для входящих и исходящих подключений средствами оснастки «Брандмауэр Windows в режиме повышенной безопасности», а также при помощи групповых политик для компьютеров организации, которые являются членами домена Active Directory. Описаны предварительные работы, а именно создание подразделения с компьютерами, а также объекта групповой политики. Были рассмотрены примеры создания настраиваемого правила для входящего подключения, а также правило типа «Для программы» для исходящего подключения.

Как я уже не раз говорил в своих статьях по брандмауэру Windows в режиме повышенной безопасности, начиная с операционных систем Windows Vista и Windows Server 2008 R2, брандмауэр Windows по умолчанию улучшает безопасность каждого компьютера в организации путем блокировки всего входящего трафика, который не был разрешен явным образом. При установке приложения или компонента операционной системы, которому требуются входящие подключения, операционная система автоматически включает входящие правила брандмауэра и вам, в большинстве случаев, не приходится их конфигурировать вручную. Если вы откроете у себя оснастку «Брандмауэр Windows в режиме повышенной безопасности» непосредственно из панели управления или выполнив команду wf.msc в диалоговом окне «Выполнить», или в командной строке, то увидите, что у вас уже некоторые правила автоматически включены. Например, это может быть правило, которое автоматически создается с установкой программы Windows Live Messenger или при развертывании роли Hyper-V, как показано на следующей иллюстрации:

Рис. 1. Автоматически воздаваемые правила входящих подключений

Но не во всех случаях правила входящих подключений брандмауэра Windows создаются автоматически. Для некоторых приложений, не создающих правила входящих подключений по умолчанию, вам придется создавать правила вручную. Если такая программа установлена на одном компьютере или на нескольких компьютерах, которые расположены в рабочей группе, вы можете создавать правила непосредственно в оснастке «Брандмауэр Windows в режиме повышенной безопасности». Но что делать, если компьютеры ваших сотрудников являются членами домена и таких компьютеров десятки, а то и сотни? В таком случае, для применения администратором правил брандмауэра Windows в организации следует воспользоваться групповой политикой, которая предоставляет аналогичный интерфейс.

В этой статье вы узнаете о том, как можно выполнять гибкое управление брандмауэром Windows в режиме повышенной безопасности средствами групповых политик, а именно о создании входящих и исходящих подключений для определенной группы пользователей.

Но не во всех случаях правила входящих подключений брандмауэра Windows создаются автоматически. Для некоторых приложений, не создающих правила входящих подключений по умолчанию, вам придется создавать правила вручную. Если такая программа установлена на одном компьютере или на нескольких компьютерах, которые расположены в рабочей группе, вы можете создавать правила непосредственно в оснастке «Брандмауэр Windows в режиме повышенной безопасности». Но что делать, если компьютеры ваших сотрудников являются членами домена и таких компьютеров десятки, а то и сотни? В таком случае, для применения администратором правил брандмауэра Windows в организации следует воспользоваться групповой политикой, которая предоставляет аналогичный интерфейс.

В этой статье вы узнаете о том, как можно выполнять гибкое управление брандмауэром Windows в режиме повышенной безопасности средствами групповых политик, а именно о создании входящих и исходящих подключений для определенной группы пользователей.

Создание объекта групповой политики для управления брандмауэрами Windows в режиме повышенной безопасности

Прежде чем создавать правила входящих и исходящих подключений для брандмауэров Windows в режиме безопасности клиентских компьютеров вашей организации, вам нужно найти подразделения, которые содержат учетные записи компьютеров вашей организации и создать объект GPO, который потом будет содержать набор политик с параметрами, предназначенными для конкретного набора компьютеров. После этого, при помощи оснастки «Редактор управления групповыми политиками», нужно будет отконфигурировать правила для входящих и исходящих подключений. В процессе создания объекта групповой политики, предназначенной для управления брандмауэров Windows в режиме повышенной безопасности нет ничего специфического. Для этого выполните следующие действия:

Первым делом убедитесь, что в вашем домене для клиентских компьютеров создано специальное подразделение. Я полагаю, что ни для кого не является секретом то, что по умолчанию все клиентские компьютеры создаются в контейнере (не подразделении) Computers, к которому невозможно привязать объект групповой политики. Поэтому, откройте оснастку «Active Directory – пользователи и компьютеры», в дереве консоли разверните свой домен и убедитесь, что для клиентских компьютеров создано подразделение;

Если такое подразделение ранее не было вами создано, в области сведений нажмите правой кнопкой мыши и из контекстного меню выберите команду «Создать», а затем «Подразделение». В диалоговом окне «Новый объект - Подразделение» укажите имя подразделения, например, «Клиенты», и установите флажок «Защитить контейнер от случайного удаления»;

Перейдите в контейнер «Computers», выделите созданные ранее учетные записи компьютеров, нажмите на них правой кнопкой мыши и из контекстного меню выберите команду «Переместить». В диалоговом окне «Переместить», выберите подразделение, которое вы создали на предыдущем шаге и нажмите на кнопку «ОК». Данное диалоговое окно показано на следующей иллюстрации:

Рис. 2. Диалоговое окно «Переместить»

После того как вы перенесете все созданные ранее учетные записи компьютеров в созданное вами подразделение, содержимое данного подразделения должно выглядеть так, как показано на следующей иллюстрации:

Рис. 3. Содержимое подразделения «Клиенты»

Теперь, когда все учетные записи перенесены в нужное подразделение, можно закрыть оснастку «Active Directory – пользователи и компьютеры» и переходить к созданию объекта групповой политики.

Данный шаг выполнять необязательно, но если вы сразу перенаправите контейнер компьютеров по умолчанию, все новые объекты компьютеров, генерируемые в случае присоединения компьютера к домену без предварительного размещения учетной записи, будут создаваться в управляемом подразделении. Для этого в окне командной строки введите следующую команду: redircmp «OU=Клиенты,DC=Biopharmaceutic,DC=com»;

Откройте оснастку «Управление групповой политикой», в дереве консоли разверните узел «Лес: %имя леса%», узел «Домены», затем узел с названием вашего домена, после чего узел «Объекты групповой политики». На узле «Объекты групповой политики» нажмите правой кнопкой и выберите команду «Создать». В диалоговом окне «Новый объект групповой политики», в поле «Имя» введите имя нового объекта групповой политики, например «Настройки брандмауэра Windows» и нажмите на кнопку «ОК». Для клиентских компьютеров и для серверов желательно создавать разные объекты групповой политики;

Так как брандмауэр Windows в режиме повышенной безопасности настраивается непосредственно в узле «Конфигурация компьютера», для повышения производительности клиентского компьютера во время применения параметров объекта групповой политики желательно для данного объекта GPO отключить параметры конфигурации пользователя. Выберите созданный объект групповой политики, перейдите на вкладку «Таблица» и в раскрывающемся списке «Состояние GPO» выберите «Параметры конфигурации пользователя отключены», после чего во всплывшем диалоговом окне «Управление групповой политикой» нажмите на кнопку «ОК», как показано на следующей иллюстрации:

Рис. 4. Отключение параметров конфигурации пользователя

На последнем шаге предварительной подготовки объекта групповой политики вам нужно связать созданный ранее объект групповой политики с подразделением, содержащим учетные записи компьютеров, для которых должны применяться параметры данного GPO. В дереве консоли выберите подразделение, содержащее учетные записи компьютеров, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Связать существующий объект групповой политики». В отобразившемся диалоговом окне «Выбор объекта групповой политики» выберите созданный ранее объект GPO, в данном случае, «Настройки брандмауэра Windows» и нажмите на кнопку «ОК».

Рис. 5. Связывание объекта GPO с подразделением компьютеров

После того как вы выполните все указанные ранее действия, можно заняться созданием входящих и исходящих правил для брандмауэра Windows в режиме повышенной безопасности.

Настройка правила для входящего и исходящего подключения

На этом этапе мы создадим правило для входящих подключений, применяемое к программе Windows Live Messenger на 1900 порт для 64-разрядных операционных систем Windows Vista и Windows 7, а также правило для исходящего подключения, разрешающее запросы от браузера Internet Explorer в объекте групповой политики, который создавался в предыдущем разделе данной статьи. По умолчанию члены локальной группы администраторов также могут создавать и изменять правила для входящих и исходящих подключений в оснастке «Брандмауэр Windows в режиме повышенной безопасности». Такие правила объединяются с правилами, полученными из групповых политик, и применяются к конфигурации компьютера. Для того чтобы создать правило входящего подключения в созданном ранее объекте групповой политики, выполните следующие действия:

В узле «Объекты групповой политики» оснастки «Управление групповой политикой» выберите созданный ранее объект GPO, в данном случае, объект «Настройка брандмауэра Windows», нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

В оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Брандмауэр Windows в режиме повышенной безопасности\Брандмауэр Windows в режиме повышенной безопасности\Правила для входящих подключений. Щелкните правой кнопкой мыши элемент «Правила для входящих подключений» и из контекстного меню выберите команду «Создать правило», как показано на следующей иллюстрации:

Рис. 6. Создание нового правила для входящих подключений

На первой странице «Мастера создания правила для нового входящего подключения» вы можете выбрать одну из опций, которые подробно описаны далее:

Для программы. Этот тип правила для брандмауэра служит для создания правила, разрешающего или блокирующего подключения конкретного исполняемого файла, независимо от используемых номеров портов. Для большинства людей данный тип правила может оказаться самым полезным, так как далеко не все знают, какие порты использует конкретная программа. Лучше всего в большинстве случаев применять именно этот тип правила, но стоит обратить внимание на то, что данный тип не применяется в том случае, если конкретная служба не содержит собственный исполняемый файл;

Для порта. Этот тип правила для брандмауэра служит для создания правила, разрешающего или блокирующего коммуникации для определенного TCP или UDP порта, независимо от программы, которая генерирует трафик. Создавая правило данного типа, вы можете указать одновременно несколько портов;

Предопределённые. Этот тип правила для брандмауэра служит для создания правила, управляющего подключениями конкретной программы или службы операционной системы, которая отображается в соответствующем раскрывающемся списке. Некоторые программы после своей установки добавляют свои записи в данный список для упрощения процесса создания правил для входящих подключений;

Настраиваемые. Этот тип правила для брандмауэра служит для создания правила, которое может комбинировать сведения о программе и порте одновременно.

Для того чтобы рассмотреть максимальное количество страниц мастера, выберем тип «Настраиваемое правило»;

Рис. 7. Страница «Тип правила» мастера создания правила для нового входящего подключения

На странице «Программа» мастер создания правила для нового входящего подключения позволяет указать путь к программе, которую будет проверять брандмауэр Windows в режиме повышенной безопасности на то, чтобы посылаемые или принимаемые сетевые пакеты удовлетворяли данному правилу. В нашем случае установим переключатель на опцию «Путь программы» и в соответствующем текстовом поле введем «C:\Program Files (x86)\Windows Live\Messenger\msnmsgr.exe», как показано ниже:

Рис. 8. Страница «Программа» мастера создания правила для нового входящего подключения

На странице «Протокол и порты» мастера создания правила для нового входящего подключения вы можете указать протокол и порты, используемые в сетевом пакете, которые будут удовлетворять текущему правилу. Если вам нужно указать несколько портов, вы можете их ввести через запятую. А если вам необходимо указать целых диапазон портов, разделите меньшее и большее значение портов дефисом. Вкратце рассмотрим параметры локальных портов для правил входящих подключений:

Все порты. Правило применяется для всех входящих и исходящих подключений по протоколам TCP или UDP;

Специальные порты. В данном случае вы можете указать конкретные порты, которые будут применяться для входящего или исходящего подключения по протоколам TCP или UDP;

Сопоставитель конечных точек RPC. Данное значение можно выбрать только для входящих подключений по протоколу TCP. В данном случае компьютер будет получать входящие RPC-запросы по протоколу TCP через порт 135 в запросе RPC-EM, где указывается сетевая служба и запрашивается номер порта, по которому и прослушивается данная сетевая служба;

Динамические порты RPC. Также как и для предыдущего значения, данное значение можно выбрать только для входящих подключений по протоколу TCP, где компьютер будет получать входящие сетевые RPC-пакеты через порты, которые назначаются средой выполнения RPC;

IPHTTPS. Это значение доступно только для входящих подключений по протоколу TCP. В этом случае разрешается принимать входящие пакеты по протоколу туннелирования IPHTTPS, поддерживающему внедрение пакетов IPv6 в сетевые пакеты IPv4 HTTPS от удаленного компьютера;

Обход узлов. Вы можете выбрать это значение только для входящих подключений по протоколу UDP, которое позволяет получать входящие сетевые пакеты Teredo.

Например, для того чтобы указать для программы Windows Live Messenger TCP порты 80, 443 и 1900, в раскрывающемся списке «Тип протокола» выберите «TCP», в раскрывающемся списке «Локальный порт» выберите значение «Специальные порты», а в текстовом поле, расположенном под указанным выше раскрывающемся меню введите «80, 443, 1900». Оставьте значение раскрывающегося списка «Удаленный порт» без изменений и нажмите на кнопку «Далее»;

Рис. 9. Страница «Протокол и порты» мастера создания правила для нового входящего подключения

На странице «Область» данного мастера вы можете указать IP-адреса локальных и удаленных компьютеров, сетевой трафик которых будет применяться для текущего правила. Здесь доступны два раздела: локальные и удаленные IP-адреса, к которым будет применяться данное правило. Как в первом, так и во втором разделах, сетевой трафик будет удовлетворять данное правило только в том случае, если IP-адрес назначения присутствует в данном списке. При выборе опции «Любой IP-адрес», правилу будут удовлетворять сетевые пакеты с любым IP-адресом, которые будут указаны в качестве адреса локального компьютера или которые будут адресованы от любого IP-адреса (в случае с правилом для входящего подключения). Если же вам нужно указать конкретные IP-адреса, установите переключатель на опцию «Указанные IP-адреса» и определенный адрес или подсеть используя диалоговое окно, открывающееся по нажатию на кнопку «Добавить». В нашем случае, оставим данную страницу без изменений и нажмем на кнопку «Далее»;

Рис. 10. Страница «Область» мастера создания правила для нового входящего подключения

На странице «Действие» вы можете выбрать действие, которое будет выполняться для входящих или исходящих пакетов в данном правиле. Здесь вы можете выбрать одно из трех следующих действий:

Разрешить подключение. При выборе данного значения, вы разрешаете все подключения, которые соответствуют критерию, указанному на всех предыдущих страницах мастера;

Разрешить безопасное подключение. Текущее значение для правила брандмауэра Windows в режиме повышенной безопасности позволяет разрешать подключения только в том случае, если они соответствуют критериям, которые были указаны вами ранее, а также защищены по протоколу IPSec. Не будем останавливаться на данном значении, так как оно будет подробно рассмотрено в моих следующих статьях;

Блокировать подключение. В этом случае брандмауэр Windows в режиме повышенной безопасности будет сбрасывать любые попытки подключения, которые соответствуют критериям, указанным вами ранее. Несмотря на то, что изначально все подключения блокируются брандмауэром, данное значение целесообразно выбирать в том случае, если вам нужно запретить подключения для конкретного приложения.

Так как нам нужно разрешить доступ для программы Windows Live Messenger, устанавливаем переключатель на опции «Разрешить подключение» и нажимаем на кнопку «Далее»;

Рис. 11. Страница «Действие» мастера создания правила для нового входящего подключения

На странице «Профиль» мастера создания правила для нового входящего подключения вы можете выбрать профиль, к которому будет применимо данное правило. Вы можете выбрать или один из трех доступных профилей или сразу несколько. Чаще всего для организации выбирается или профиль «Доменный» или все три профиля. Если же в вашей организации не используются доменные службы Active Directory или вы настраиваете правила брандмауэра для домашнего компьютера, вам будет достаточно указать только профиль «Частный». Правила для профиля «Публичный» создаются для общедоступных подключений, что, в принципе, делать небезопасно. В нашем случае, установим флажки на всех трех профилях и нажмем на кнопку «Далее»;

Рис. 12. Страница «Профиль» мастера создания правила для нового входящего подключения

На странице «Имя» укажите имя для созданного вами нового правила брандмауэра Windows в режиме повышенной безопасности для входящего подключения, при необходимости введите описание для текущего правила и нажмите на кнопку «Готово».

Рис. 13. Страница «Имя» мастера создания правила для нового входящего подключения

По умолчанию брандмауэр Windows в режиме повышенной безопасности разрешает весь исходящий трафик, что, по сути, подвергает компьютер меньшей угрозе взлома, нежели разрешение входящего трафика. Но, в некоторых случаях, вам необходимо контролировать не только входящий, но еще и исходящих трафик на компьютерах ваших пользователей. Например, такие вредоносные программные продукты как черви и некоторые типы вирусов могут выполнять репликацию самих себя. То есть, если вирус успешно смог идентифицировать компьютер, то он будет пытаться всеми доступными (для себя) способами отправлять исходящий трафик для идентификации других компьютеров данной сети. Таких примеров можно приводить довольно много. Блокирование исходящего трафика обязательно нарушит работу большинства встроенных компонентов операционной системы и установленного программного обеспечения. Поэтому, при включении фильтрации исходящих подключений вам нужно тщательно протестировать каждое установленное на пользовательских компьютерах приложение.

Создание исходящих правил незначительно отличается от указанной выше процедуры. Например, если вы заблокировали на пользовательских компьютерах все исходящие подключение, а вам нужно открыть пользователям доступ на использование браузера Internet Explorer, выполните следующие действия:

Если вам нужно, чтобы правило брандмауэра Windows для исходящего подключения было назначено в новом объекте групповой политике, выполните действия, которые были указаны в разделе «Создание объекта групповой политики для управления брандмауэрами Windows в режиме повышенной безопасности»;

В оснастке «Редактор управления групповыми политиками» в дереве консоли разверните узел Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Брандмауэр Windows в режиме повышенной безопасности\Брандмауэр Windows в режиме повышенной безопасности\Правила для исходящих подключений. Щелкните правой кнопкой мыши элемент «Правила для исходящих подключений» и из контекстного меню выберите команду «Создать правило»;

На странице мастера «Тип правила» выберите опцию «Для программы» и нажмите на кнопку «Далее»;

На странице «Программа», установите переключатель на опцию «Путь программы» и введите в соответствующее текстовое поле %ProgramFiles%\Internet Explorer\iexplore.exe или выберите данный исполняемый файл, нажав на кнопку «Обзор»;

На странице «Действие» данного мастера выберите опцию «Разрешить подключение» и нажмите на кнопку «Далее»;

На странице «Профиль» согласитесь со значениями по умолчанию и нажмите на кнопку «Далее»;

На заключительной странице, странице «Имя», введите имя для данного правила, например, «Правило для браузера Internet Explorer» и нажмите на кнопку «Готово».

В области сведений оснастки «Редактор управления групповыми политиками» у вас должно отображаться созданное правило, как показано на следующей иллюстрации:

Рис. 14. Созданное правило для исходящего подключения

Назначение фильтрации для созданного правила